la vulnerable contraseña de la república

El escándalo provocado por la salida a la luz del tour boutique al Lago Escondido que compartieron jueces, fiscales y empresarios, y las ilegalidades para ocultarlo, parece haber dejado de vibrar. Dos jóvenes hábiles en el oficio de ingresar a sistemas de datos –de por sí bastante frágiles– ya fueron atrapados por hackear celulares, pero el cerebro de la movida conserva su anonimato. ¿Cuándo está justificado cosechar del árbol prohibido?

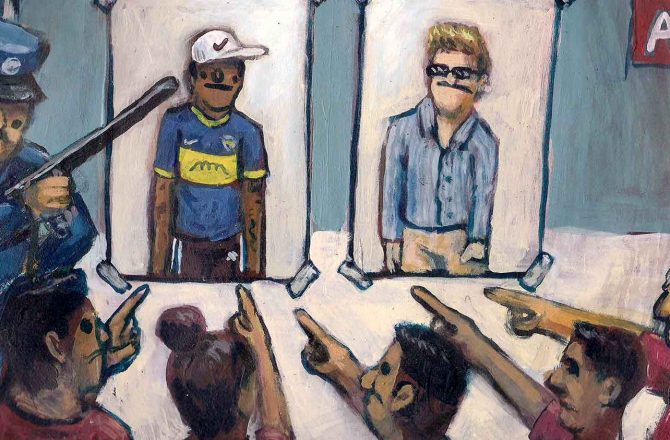

Una vez que se corrió la cortina, se hizo imposible no pispear. El sábado 3 de diciembre, alguien publicó en el sitio web patagonianfacts.com una conversación entera de Telegram entre jueces, funcionarios porteños, parte de la plana mayor del Grupo Clarín y un exagente de la AFI. El 13 de octubre anterior, todos ellos habían viajado juntos a Lago Escondido, la lujosa estancia del multimillonario británico Joe Lewis en Río Negro. En el chat filtrado, coordinaban -con una combinación de torpeza y temeridad- una estrategia conjunta para barrerlo bajo la alfombra. Es que el 17 de octubre, dos días después de concluido el viaje, Página/12 había publicado los detalles de la escapada en un artículo en el que dos de los viajeros habían negado su participación. El grupo de Telegram fue creado ese mismo día.

“Me parece que lo mejor es hacernos los boludos y que la ola pase”, dice en los chats filtrados el juez federal en lo contencioso administrativo Pablo Cayssials. “Fuimos víctimas de espionaje ilegal”, responde Juan Bautista Mahiques, procurador de la Ciudad de Buenos Aires. “Por las dudas podrían averiguar por una facturita de Lago Escondido para tenerla”, agrega.“ Dame el gusto de ir a buscarlo con un patrullero nuestro que lo hago cagar”, dice el ministro de Seguridad porteño Marcelo D’Alessandro sobre el director de la Policía de Seguridad Aeroportuaria, José Glinski, de quien sospechan salió la filtración. Pablo Casey, el sobrino de Héctor Magnetto y director de Asuntos Legales e Institucionales de Clarín (y creador del grupo de Telegram), hace su aporte: “¡Pasen alguna info de este personaje que escribimos una notita!”.

La proverbial arma humeante que aparentaba probar la siempre denunciada relación espuria entre la Justicia, los medios y el macrismo recorría los celulares y computadoras del país. ¿Habían sido invitados por ejecutivos del Grupo Clarín, es decir, habían recibido dádivas?

“Tengo la tapa del diario de mañana, me tengo que ir a escribir, hacete cargo de esto”, le dijo aquel día a su esposa Néstor Espósito, redactor de temas judiciales de Tiempo Argentino, mientras abandonaba unos patys en la parrilla. Cuando recibió el link a patagonianfacts.com, Espósito hacía de anfitrión para los amigos de su hijo, que estaban por ver a la selección argentina batirse contra Australia por los cuartos de final del Mundial. Tiempo fue uno de los primeros medios en hacerse eco de la filtración, pero no el único. Casi todas las redacciones y los estudios ardieron ese día y toda la semana siguiente.

El lunes 5 de diciembre, pasadas las 15, el presidente recurrió a una herramienta que solo usaría un puñado de veces en su mandato: la cadena nacional. “Lastima la democracia ver la promiscuidad antirrepublicana con la que se mueven algunos empresarios, algunos jueces, algunos fiscales y algunos funcionarios”, dijo Alberto Fernández y anunció un juicio político a los involucrados. Al día siguiente, el diario Clarín hizo la primera mención del asunto en su tapa, pero para acusar al presidente de «convalidar el espionaje ilegal». Para el gran diario argentino, la escapada a Lago Escondido fue solo «un viaje al Sur».

Las investigaciones por el espionaje a los participantes del chat y por el viaje a Lago Escondido se desperdigaron por casi una decena de juzgados rionegrinos, porteños y federales. Pero eso no sería todo: el 30 de diciembre, una nueva publicación de chats por Telegram reveló que las filtraciones habían salido a la luz por un hackeo al celular del ministro de Seguridad porteño. Y también demostró cercanía entre D’Alessandro y Marcelo Violante, un empresario del negocio de las grúas y de las playas de estacionamiento, quien le llega a pedir al ministro que “se ocupe” de una causa.

El jefe de gobierno porteño, Horacio Rodríguez Larreta, se tiró sobre la granada y denunció “una operación del kirchnerismo”. “Le hackearon el teléfono a Marcelo D’Alessandro, le sacaron los chats de Telegram y armaron un montaje manipulando la información”, dijo, haciéndose eco de una línea de defensa que mixturaba el hackeo del celular y la supuesta edición de los chats. D’Alessandro pidió licencia cuatro días después de la segunda filtración y en marzo, finalmente renunció.

En el entorno del exministro, están seguros de que se trató de “una operación de inteligencia”. “A alguien lo contactaron, le encargaron el trabajo, le dieron el listado de objetivos (jueces, fiscales y funcionarios de la oposición) para espiar”, dijeron a crisis desde el entorno de D’Alessandro. “Y le pagaron por eso”.

En el mundo post Wikileaks, las filtraciones de documentos clasificados y conversaciones privadas de altas esferas del poder se hicieron cada vez más frecuentes. Latinoamérica no fue la excepción: por caso, Gorraleaks filtró archivos sensibles de la Policía Federal Argentina en 2017 y el hackeo al juez Sergio Moro reveló la conspiración para encarcelar al entonces expresidente Lula da Silva en 2019.

¿Convivimos con un nuevo fenómeno político-tecnológico? ¿Se intensificará aquí de cara a las elecciones? Y, sobre todo, ¿desde dónde se originan y cómo se coordinan estos complejos desnudamientos al poder?

el tesoro y el pirata

Eldorado, ciudad maderera con 67.000 habitantes en la provincia de Misiones, fundada por un empresario alemán a la vera del Río Paraná. De allí es Elías Nuñes Pinheiro, un chico de 22 años que vive con sus padres, Elías (extrabajador de Techint) e Ivana (ama de casa). Elías padre e Ivana tienen un auto Gol Power, una chacra donde cultivan sandía, melón y zapallo, y no mucho más. Al cumplir la mayoría de edad, Elías hijo quiso ser gendarme pero falló el examen físico en Buenos Aires y volvió al pago. Harto porque su hijo “estaba todo el día en la casa al pedo” -según cuenta el abogado de los dos, Sebastián Noguera-, Elías padre le consiguió trabajo atendiendo en GSM Express, un negocio de “soluciones en telefonía móvil celular” de un amigo.

Mientras aprende a reparar celulares de forma autodidacta, Elías hijo se mete a Negocios Argentina, un grupo de Telegram que tiene 5000 miembros, con el objetivo de comprar una cuenta con juegos de PlayStation para después revenderla. “Se vendía de todo… celulares, bloqueadores de señal, etc., de todo absolutamente,” recordará Elías después, en su primera declaración indagatoria. “En su mayoría, cosas ilícitas”. Pero todavía no explora esa veta sino que le compra por 3500 pesos una cuenta de PlayStation Network a un usuario que se hace llamar “ComisarioLópez”, cuyo avatar es el Jefe Gorgory de Los Simpson. De él recibe el primer consejo para andar por esas calles virtuales: que no use su nombre real para esas transacciones, como venía haciendo.

Su nuevo mentor anónimo también le regala acceso a dos cuentas de billeteras digitales y lo suma a otros dos grupos de Telegram “más ordenados”: Argentina Domina y Todo al 50% Argentina. Allí incorpora la terminología que utiliza la juventud hacker. “Aprendí que existen usuarios que se identifican como ‘Ley’ o ‘legit’, que tienen cierta reputación y que en teoría no te traicionan puesto que está en juego su reputación”, dirá. “Por otro lado, hay usuarios que se señalan como ‘ratas’ o ‘quemados’, que se corresponden con estafadores”.

Nuñes Pinheiro también administra una cuenta de Instagram: shit_lucifer, donde publica “humor genérico y sida”. Como tiene un buen número de seguidores, planea venderla en el grupo, pero la cuenta está asociada a un número telefónico que ya no es suyo. Entonces, introduce en su celular una tarjeta sim “en blanco” (o “de autogestión”) a la que tiene acceso por el negocio donde trabaja y recupera ese número para usarlo en otro aparato. La empresa Movistar solo le pide algunos datos como el número de DNI y la fecha de nacimiento para verificar su identidad. Así, de casualidad, descubre que tiene un superpoder y abre su kiosquito en el grupo de Telegram para explotarlo. “Básicamente me di cuenta de que podía recuperar un número y no me pedían muchos datos -declarará-. Empecé a ofrecer por Telegram recuperos de tarjetas sim de Movistar e indiqué que me mandaran mensajes directos para hacerlo”. Por el servicio, que se llama sim swapping, Elías cobra el equivalente a entre 12.000 y 15.000 pesos en bitcoin por una billetera virtual, Lemon. Es decir, completamente irrastreable.

En ese momento, aparece ElJuanxd, usuario sin foto de perfil, uno de los protagonistas anónimos de esta historia. El nuevo cliente de Elías le dice que quiere “recuperar sims” porque investiga “infidelidades” y le crea una cuenta de Nosis, una empresa que puede proveer informes de cualquier ciudadano argentino. El nombre que le da para crearse la cuenta es Nicanor Moreno Crotto, un exfuncionario de Marcos Peña.

Para marzo de 2022, Elías la tiene atada. Desde su casa y en el negocio, empieza a recibir los números de teléfono y pasa los códigos de recuperación. Entre los propietarios de las líneas están D’Alessandro, el diputado del PRO Diego Santilli y el juez Gustavo Hornos.

Según Sebastián Noguera, su abogado, Elías no había escuchado hablar de ninguna de estas personas y se limitaba a enviar los códigos de acceso de WhatsApp y Telegram a quien lo contratara. “No es un hacker, no es un ciberdelincuente, es un boludo -dice a crisis-. Sin querer, se metió en un quilombo”.

Un habitante de esos mundos consultado para esta nota acuerda. “Son cosas de pibitos. La gente grande hace una identidad para cada venta. Pero la verdad es que hoy en día pagan tanto por reportar problemas de seguridad, que muchos de los que saben venden los reportes y no los datos”. “Me parece que cobró muy poco -agrega-.Pero bueno -añade socarronamente-, falta sindicalización en el cibercrimen”.

Entre los pocos datos que pide el sistema para validar la identidad, está el número de trámite del DNI, al que no es fácil acceder sin poseer una copia del plástico. Es aquí donde entra otro jugador: @pr1sox, con quien Elías -según testificará-, había comenzado a comunicarse a principios de 2022.

trueques en la web oscura

En octubre de 2021, un usuario de Twitter identificado como @aniballeaks publica fotos de los DNI de Lionel Messi y el Kun Agüero. Aunque el Renaper niega que se haya descargado información de forma ilegal, un hacker dice al medio especializado en seguridad informática The Record que está pensando en publicar los datos de uno o dos millones de personas, y que planea venderlos. “Fueron empleados descuidados”, agrega cuando le preguntan cómo obtuvo la información.

El malestar ya era evidente en algunas oficinas del Estado por la existencia de una web llamada DarkPFA, que ofrecía la información del Renaper y cuyo nombre algunos investigadores judiciales consideran “una mojada de oreja a la Policía Federal Argentina” cuyas siglas son PFA. El logo de DarkPFA, sin embargo, es el de la Policía de la Ciudad.

El líder de la web, a la que se accedía a través de un grupo de Telegram con usuario y contraseña, se hace llamar @pr1sox. En enero de 2022, tras una denuncia del jefe de la División Delitos Tecnológicos de la Policía Federal Argentina Carlos Aguirre, la fiscalía de Franco Picardi comienza con tareas de ciberpatrullaje y envía un “agente encubierto digital” que se hace pasar por un potencial comprador de los datos que ofrecen, algo que no da mucho resultado. Pero a la causa de Picardi se unieron otras cuatro investigaciones sobre el tema. Y en una de ellas aparece en Twitter una publicación sobre DarkPFA que incluye un CVU. Aunque algunos sospechan que se trataría de una maniobra de la Federal para “blanquear” información obtenida de forma irregular, conectan esa cuentas bancaria con Tomás Patricio Hvalica, un adolescente que vive con sus padres en un barrio humilde de Quilmes Oeste.

Apenas diecisiete años tenía Hvalica, cuando bajo el nombre @pr1sox comandaba el grupo que les dio algunos de sus peores dolores de cabeza no solo a miembros de la PFA, sino también a Migraciones, la Policía de Córdoba, el Ministerio Público Fiscal de Santa Fe, entre otras dependencias públicas que fueron vulneradas. Aunque algunos investigadores que trabajaron en la causa sospecharon en un primer momento que habría empleados estatales involucrados, no obtuvieron ninguna evidencia de ello. Al parecer, la información se obtuvo a través de phishing: una rústica maniobra de ingeniería social con un email falso. En junio de este año, allanan a Hvalica y, de su computadora, extraen el código fuente de DarkPFA. Su teléfono todavía está siendo analizado. Hvalica, ahora de 19 años, no fue detenido.

A principios de 2022 y con el pseudónimo de pr1sox, Hvalica le había propuesto a Nuñes Pinheiro un intercambio. “¿Qué onda, amigo? ¿Vos hacés recuperos de sim?”, le preguntó. Elías respondió que sí, y Hvalica le regaló un acceso a DarkPFA. Sin embargo, hasta donde pudieron saber los investigadores, la sociedad entre ambos terminó ahí. Es decir, Hvalica solo proveyó la herramienta que usó Nuñes Pinheiro y no fue él quien dio la orden de hackear a D’Alessandro ni al resto.

La investigación de la Fiscalía Especializada en Delitos y Contravenciones Informáticas, a cargo de Daniela Dupuy, da con Nuñes Pinheiro fácilmente: ubican geográficamente la antena desde donde se hizo la operación y el origen de la sim en blanco. El 21 de marzo, pide el allanamiento de su domicilio y el 27 declara. Para ese entonces, Núñez Pinheiro ya había destruido su celular tirándolo al río Paraná, según dice. No solo él está imputado: también lo están su padre y los dueños del negocio, Antonio Aquino; Julio César Escobar y Cecilia Mercado. Según Noguera, que representa a todos, no existe una “banda”, como titulan algunos medios: Elías es el único que tuvo algo que ver con el hackeo.

En abril, la fiscal Dupuy se declaró incompetente para seguir investigando el hackeo a D’Alessandro, por lo que la causa recayó en el juzgado federal 2 de Sebastián Ramos. El fiscal, Federico Delgado, le pidió a Ramos que se excuse de intervenir porque en la segunda tanda de filtraciones aparece hablando con D’Alessandro. El juez se negó.

Hay, al menos, otras dos causas: una que investiga el hackeo del celular de Santilli, en manos de la jueza María Servini y también del fiscal Delgado, y otra a cargo del juez Marcelo Martínez de Giorgi, que investiga las vulneraciones al juez Rodrigo Giménez Uriburu y al camarista Mariano Borinsky (aunque en esta investigación, el mecanismo utilizado no habría sido únicamente el de sim swapping).

“Para mí lo más coherente es que se junten todas las causas -dice Noguera a crisis-. Todas tienen que ver con la misma conducta delictiva y podría haber un escándalo jurídico si sobre la misma cuestión distintos jueces se expiden de forma contradictoria”.

El 23 de junio, el juez Martínez de Giorgi ordenó la detención de Nuñes Pinheiro, además de un expolicía de Junín devenido en periodista de nombre Ariel Zanchetta, y Nelly Soledad Valdés y Santiago Machado, de Posadas. Según Noguera, Elías no tiene relación con ninguno de los tres.

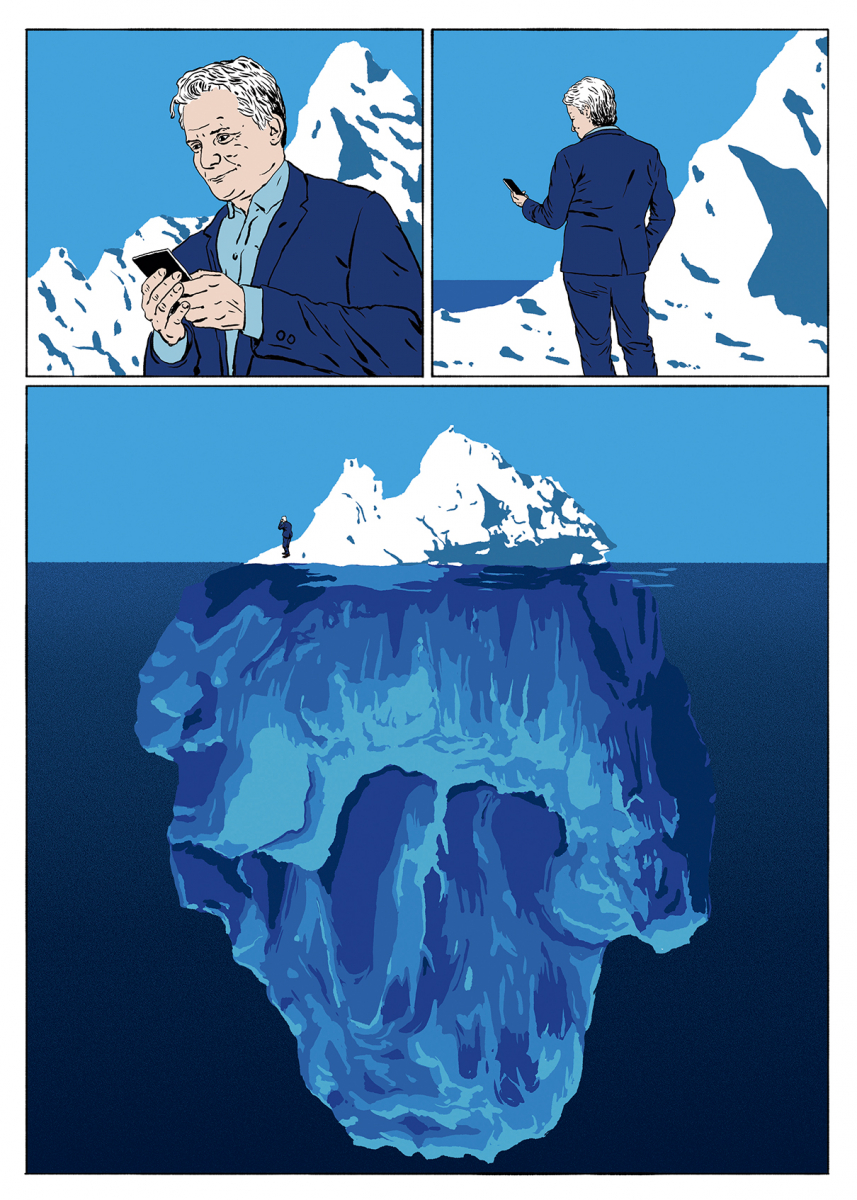

Mientras, ninguna de las investigaciones consiguió dar con la identidad de ElJuanxd, el que encargó el trabajo.

el árbol y el veneno

“La fiscal federal de Bariloche bien, buena predisposición. Ofreció mandar la causa a (Comodoro) Py o en su defecto pedir a la empresa las facturas del vuelo y eventualmente el hospedaje con los denunciados, sin Jorge (Rendo) y sin Pablo (Casey), y en base a eso cerrarla”, se escucha al fiscal general de la Ciudad de Buenos Aires, Juan Bautista Mahíques, en la primera tanda de audios filtrados.

La fiscal federal de la que habla es Cándida Etchepare, y quizás justamente porque se hizo pública la forma en que hablaban de ella, es que decide no hacer caso a lo que aparentemente había prometido. Apenas tres días después de la difusión de los chats, Etchepare imputa a los “huemules” por los delitos de incumplimiento de los deberes de funcionario público y de recibir dádivas. El 13 de diciembre, dispone un allanamiento en la estancia.

“Una vez más, los documentos evidencian una clara discordancia con el momento en que se habrían alojado en el establecimiento, ya que el servicio se brindó los días 13, 14 y 15 de octubre, mientras que los comprobantes datan del día 28”, sostiene la fiscal.

Pero la aventura de Etchepare dura poco. El 23 de mayo, después de idas y vueltas, los jueces Daniel Antonio Petrone y Diego Barroetaveña de la Sala 1 de la Cámara Federal de Casación Penal, finalmente resuelven que la causa pasará a Comodoro Py. Esa sala tiene un tercer miembro, que se excusa de participar del fallo: Carlos Mahiques, que no solo es uno de los viajeros, sino también el padre de Juan Bautista, el huemul que le comunica al resto que Etchepare enviaría la causa a Py. Finalmente, el expediente se tramita en el juzgado de Ramos, junto a la causa por el hackeo a D’Alessandro.

Meses más tarde, en mayo, la AFIP se expide en el mismo sentido que Etchepare: la fecha de las facturas presentadas por los viajeros para demostrar que la escapada no fue pagada por el Grupo Clarín “no coincide con la detallada en el sistema como fecha de autorización de los comprobantes“. Pero el juez Ramos rechaza el pedido de AFIP para ser querellante en la causa.

Paralelamente, el 12 de diciembre, el gobierno efectiviza en el Consejo de la Magistratura el pedido de juicio político a los jueces Julián Ercolini, Carlos Mahiques, Pablo Yadarola y Pablo Cayssials, integrantes del tour al Lago Escondido. Dos semanas después, D’Alessandro denuncia al diputado del Frente de Todos Rodolfo Tailhade porque le llamó “poderosamente la atención cómo esta persona tuvo a su alcance tales conversaciones antes que cualquier otra”. Según dice Tailhade a crisis, la denuncia del exministro solo se basó en que hizo una “columna radial” sobre el tema. Pero D’Alessandro está convencido de que se trató de una operación de inteligencia del kirchnerismo. “A eso le tenés que sumar que a esos mismos jueces que alguien ordenó hackear, les fueron robadas sus declaraciones juradas, forzando las oficinas del Consejo de la Magistratura”, aducen cerca del exministro.

Mientras se acumulan los pedidos de juicio político y las denuncias contra los jueces en el Consejo de la Magistratura, una pregunta persiste: ¿pueden conversaciones obtenidas en un hackeo utilizarse como evidencia judicial? Los expertos consultados por crisis coinciden en citar la doctrina del fruto del árbol envenenado, que desestima cualquier medio probatorio obtenido por vías ilegítimas. Pero eso no inhabilita su uso en otros ámbitos, sostiene Tailhade. En la comisión de juicio político de Diputados, se citaron chats entre D’Alessandro y Silvio Robles, colaborador del presidente de la Corte Suprema Horacio Rosatti, que insinúan una negociación del fallo de coparticipación que benefició a Larreta. “Los chats son, en términos de prueba, absolutamente esenciales -dice el diputado-. Los vamos a usar más allá de que insistan con que es ilegal, porque la ilegalidad o no que la discutan en una causa penal, ese es un tema judicial. En el juicio político, nosotros nos hacemos eco de notas periodísticas que mostraron estos chats”. Sobre todo, asegura, “si podemos demostrar la verosimilitud de los chats a través de otras pruebas”, algo que ya están haciendo.

¿Y en medios? Néstor Espósito afirma a crisis que el caso no solo era “periodísticamente importante”, sino que también consiguió chequear con fuentes que los chats tenían un alto grado de verosimilitud.

“Cuando lo que hay involucrado es información de interés público, es ético filtrar estas conversaciones”, dice a crisis Beatriz Busaniche, presidenta de la fundación Vía Libre. La activista argentina por la cultura libre asegura que no fueron los periodistas quienes hackearon a D’Alessandro. “Si no fuera ético, muchas investigaciones importantes a nivel internacional nunca hubieran visto la luz”.

¿Son de esperar más filtraciones? “Como le ocurrió a D’Alessandro, les podría haber ocurrido, y de hecho les ocurre, a muchas otras personas”, dice Busaniche. “La suplantación de un chip de un teléfono es muy, muy sencilla. Las empresas de telefonía no toman recaudos mínimos para entregar chips de reemplazo. Esto es un problema muy serio. Por otro lado, aquí coadyuvan incidentes de seguridad de la información públicos y conocidos, como el hecho de que todos nuestros datos de Renaper -nuestro DNI y nuestro número de trámite- estén disponibles a la venta en Internet supone que ya no deberían ser usados como validación de identidad”.

Las vulneraciones de bases de datos son cada vez más corrientes en Argentina: el 7 de junio, se pusieron a la venta 1,5 terabytes de la Comisión Nacional de Valores pidiendo un rescate de 500.000 dólares. “Hay un mundo de personas que se dedican a obtener información, una gran red de personas al servicio de esto -dijo a crisis una alta fuente relacionada con una de las causas. -La oferta es amplia en términos de espionaje y hackeo”.

Quizás porque existen en Argentina muchos casos de alto perfil de investigadores informáticos que fueron perseguidos judicialmente tras encontrar vulnerabilidades en sistemas del Estado, sea mucho más redituable hacer “cosas de pibitos”: es decir, penetrar y vender las bases de datos en lugar de reportar errores de seguridad.

quién tiene el control

Es 19 de octubre de 2022, pasan las 2 de la tarde. El ministro D’Alessandro está encargado de la seguridad de una cumbre que agrupa en Buenos Aires a 100 alcaldes de todo el mundo y su agenda es apretada: se reunió con vecinos de Belgrano para “construir una ciudad más segura”, se verá con el embajador de Estados Unidos y con el alcalde de Roma, les dará orgulloso un tour por el flamante centro de monitoreo que muestra imágenes de las 15 mil cámaras desplegadas en la ciudad a funcionarios de Chile y Brasil.

A más de 1.100 kilómetros de allí, Elías Nuñes Pinheiro, que todavía no cumplió 22 años, recibe en su casa una nueva orden del misterioso ElJuanxd. Sabe lo que tiene que hacer: inserta la tarjeta sim blanca en su Samsung Galaxy S7. Completa la trivia con los datos que acaba de obtener. Le envía a ElJuanxd, como hizo tantas veces, el código de recuperación de la cuenta de Telegram. Son las 15:26 cuando D’Alessandro pierde el control de su teléfono, cuando comienza de a poco a correrse la cortina.